本质安全型DCS数据隔离系统

及其在工业上的应用

周业永1,王寅生

(中国石化青岛石油化工有限责任公司, 青岛 266043;)

关键词:DCS, 监控与数据采集, SCADA,网络安全,工业控制

[摘要]

随着企业信息化建设的不断深入,生产装置数据传输过程中对DCS的安全运行问题日益显得重要。针对传统的网络病毒防护手段的弱点,青岛石化大规模地应用了另一种新的安全技术——本质安全型DCS隔离系统,并已在十余套装置上应用。该系统采用数据照相和机器图像识别技术,使生产控制网络与管理网之间物理隔离,在保证生产控制系统运行本质安全的前提下,实现了数据传输的真实性、及时性,为生产企业的信息化建设提供了全新的模式。

[正文]

- 目前工业企业数据传输网络中存在的安全隐患

- 信息化与网络隐患的共存性

随着企业信息化和自动化技术的不断发展,工业生产装置已基本实现了计算

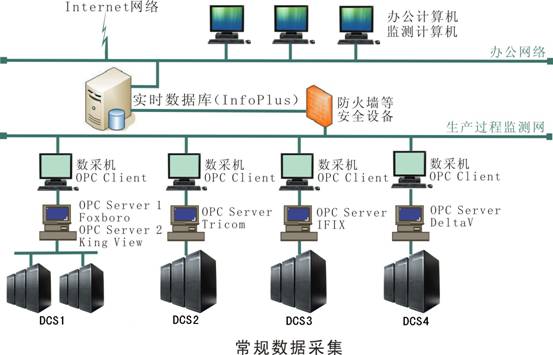

机技术和网络技术相结合的先进管理和生产控制模式。以石油化工生产为例,其生产过程,包括常减压、催化裂化、延迟焦化、重整等工艺装置,以及原料和产品储运管理等,均实现了DCS(Distributed Computer System)控制,为了实现工厂的管理层与生产层信息资源的共享,保证企业对生产系统的精细管理和优化,一套完整的数据库和网络传输系统也随之建立起来。这样,在工业企业中,形成了全面的信息化管理系统。下图是目前普遍使用的数据采集和传输系统:

DCS系统与公司管理网的连接,网络的安全问题就不可避免的产生了。从上图可以看出,生产装置的数据一方面通过数据库上传到公司的办公网络,另一方面,办公网络的各种信息也通过数据库下传到生产装置的控制系统,即DCS中。由于办公网络使用的复杂性,其受病毒侵扰和黑客攻击的可能性要大得多,安全性非常差。从实际的使用情况来看,由于生产网与管理网的连接,造成生产装置计算机系统事故发生的频率大大增加,不仅一些小的问题,如黑屏、死机等,时常出现,有的工厂甚至出现了正常的生产被迫停工等恶性事故。显然,在提高信息化管理水平的同时,网络的安全性也成为必须要解决的大课题。

- 网络安全性问题的现状

自从世界上第一个计算机病毒于1983年在美国实验室诞生至今,计算机病毒已成为当代信息社会的致命杀手,尤其是病毒与黑客技术相结合,使其对抗反病毒技术的能力越来越强。

1997 年以来,随着国际互联网的普及和远程访问服务的开通使得病毒的流行迅速突破地域限制。这些病毒能够通过网络自我复制,大量消耗系统资源。在自我复制过程中,它们利用网络机制、协议和软件的漏洞,主动进行网络探测,对目标系统发起攻击,将自身代码植入系统中,并启动代码,从而完成病毒的传播。

目前,计算机病毒具有以下特点:

(1)电子邮件已成为病毒快速传播的主要媒介

电子邮件在为信息社会提供方便的同时,也使计算机病毒找到了一条新的传播途径和载体。这些蠕虫病毒躲藏在电子邮件中,并冠以人们熟悉的姓名、重要提示或者美丽的图案,使用户不会产生任何怀疑,诱骗用户打开邮件及其附件,从而破坏目标系统或者盗取用户重要数据。

(2)病毒与黑客技术相互融合

病毒结合黑客技术利用系统漏洞进行双重攻击的方式,已经成为病毒编码的新趋势。这类病毒更具伪装性、主动性和破坏性,所造成的威胁不容忽视。 2001 年引起轩然大波的“尼姆达”、“红色代码”和“求职信”病毒就是典型的黑客型病毒,尤其是利用微软 MIME 漏洞、通过邮件进行大范围传播的“求职信”病毒,来势汹汹,变种不断涌现,至今仍在全球疯狂肆虐。

(3)病毒采取了诸多自我保护机制

计算机病毒为了能够躲避现有病毒检测技术,争取较长的存活期,进而实现广泛传播的目的,想尽各种办法隐蔽和保护自己,蠕虫病毒更是采取主动抑制杀毒软件的手段,加强对反病毒技术的对抗。如变形技术的广泛应用使反病毒厂商的单纯特征码技术完全失去作用;病毒通过获取中断 21H 、 13H 底层人口的方法,使 Vsafe 等驻留式杀毒软件象哑巴一样缄口不语;加密技术和压缩技术使得通过检查中断向量表、文件长度、时间与日期等参数来发现病毒的常规查毒技术已不再有效; “求职信”变种病毒 Worm.Klez.L 甚至还能够抑制“尼姆达”、“红色代码”等著名病毒,只要是阻碍它传播的软件都不放过。

(4)大量采用压缩技术

目前的大部份病毒都是在原生病毒的基础上,经压缩变形而成。压缩后的病毒内容虽然同原生病毒一模一样,但病毒特征代码已经完全改变,相当于产生了一个新的变种病毒。压缩算法是公开的技术,而压缩文件格式是不公开的,利用这些公开的技术,可以生成无数种他人短期内无法破解的压缩格式,进而也就可以利用原生的病毒,轻松产生出无穷多种新病毒。据统计, 2002 年上半年,在新发现的 800 多个病毒当中,采用程序压缩技术的变种病毒约占 70 %左右,而利用捆绑器生成的病毒则以平均每月 1 到 2个的速度增加,约合上半年新病毒数量的 1.2 %。更严重的是,病毒在被压缩的情况下不会发作,其危害性往往得不到人们的重视,留下了严重的隐患, CIH 病毒的爆发就是一个最好的例证。

(5)病毒编写越来越简单

传统病毒的编程技术比较复杂,往往需要编程者对系统有深入的了解才行,但是病毒自动生产技术的产生,使得对计算机病毒一无所知的用户,也能随心所欲地组合出算法不同、功能各异的计算机病毒。更为严重的是,这类病毒生产软件在互联网上随处可得,使得新病毒出现的频率远远超出了以往任何时候。轰动全球的“库尔尼科娃”病毒就是由一名年仅十几岁、对编程知之甚少的年轻人、利用 VBS / I -WORM 病毒生产机制造出来的。据报道这种 VBS 病毒生产机已经被人们从互联网上下载了十五万次以上。

(6)恶意网页给传统的病毒定义带来了新的挑战

随着 Internet 的逐步普及,又出现了能够摆脱平台依赖性的“恶意网页”,它们以 ActiveX 技术和 java Applet 为载体,潜伏在 HTML 网页里面,用户只要浏览这类网页,恶意程序就会悄然自动下载到硬盘中。虽然它们不能够自我复制,又不具传染性,也没有远程文件来控制,但却带有极强的破坏性和欺骗性。(7)病毒数量高速增长

据公安部网络安全保卫局2010年2月发布的病毒疫情调查分析报告 ,近几年的新病毒花样日益翻新。病毒产生进入了机械化、自动化时代,数量急剧增加。2009年共截获新病毒2993479个,平均每天产生8201个新病毒。与2008年相比,环比增长675.5%

3、计算机病毒对生产安全的危害

与普通的办公和家用计算机不同, DCS一旦中了病毒,将对生产过程的安全产生严重的影响,可能引发紧急停车,甚至爆炸。例如:

1)来自Sandia 国家实验室的主任在2005年美国众议院作证时说,一个特洛伊木马程序被故意地植入数据采集与监视控制系统(SCADA),造成阀门和压缩机输出的动作,从而导致Trans-Siberian油管的巨大爆炸。据华盛顿邮报报道,从太空看,这次爆炸火球是最巨大的非核爆炸,相当于3千吨TNT当量(与之相比,美国世贸中心的9.11爆炸约为0.1千吨TNT当量)。

2)据一位CIA高级分析员Tom Donahue说,2008年,美国国外的黑客通过互联网侵入了美国的电力设备并勒索钱财,然后他们先逐个地关闭了多个城市的灯光,最后切断电力供应。

3)椐控制系统安全专家Joseph Weiss2009年在美国参议院作证时说,基于网络的工业控制系统在过去的10年中被攻破125次以上,其范围涉及核子发电厂,水电厂,水处理设施,石油工业和农产品行业。这些攻击造成了从轻微到严重的环境损害和严重设备破坏和人员死亡。

4)在国内也有这样的实际例子,一种蠕虫病毒越过防病毒系统,侵入到DCS系统中,引起装置的所有操作站死机,既无法看到现场数据,也无法对装置进行操作,导致了严重的后果。

5) Stuxnet病毒是世界上首个专门针对工业控制系统编写的破坏性病毒,该病毒主要通过U盘和局域网进行传播。如果工业化设备被感染,这种Stuxnet蠕虫病毒便会进入休眠状态,直到该机器满足特定条件时Stuxnet便会恶意修改控制系统及其控制参数,并且还可以对其它关联的控制系统发号施令等。例如,当温度达到特定值时,这种Stuxnet蠕虫病毒有可能会通过各种方法来阻止冷却系统发挥作用。

卡巴斯基实验室创始人及CEO尤金·卡巴斯基先生说,“我认为这是一个具有划时代意义的转折点,从今以后,我们进入了一个新纪元。因为以往的网络攻击仅仅是由网络罪犯发起,而现在恐怕已经进入网络恐怖主义、网络武器和网络战争时代了。

病毒黑客破坏力之强范围之广,令人触目惊心!伴随着计算机技术与网络应用的日益深入,越来越多的企业遭受着到不同程度的安全难题,面对越来越严峻的网络安全问题。

4、网络的安全防护措施

随着网络和操作系统的发展,人们对计算机病毒有了更新的认识,病毒防治理念也从原有的单纯“杀毒”上升到“杀防结合”层面,可以说,计算机病毒的蔓延引领了计算机反病毒技术的发展,。

常用的计算机防病毒技术主要有:病毒码扫描法、 病毒实时监控技术、虚拟机技术、自免疫扫毒技术、主动内核技术、VxD机制、网络防毒技术、网关防毒技术。但对计算机系统及病毒的研究表明:从基本机理来看,只要我们使用的计算机还在使用冯·诺依曼体系结构,数据和指令从形态上还看不出区别,就无法彻底消灭病毒,也无法杜绝病毒感染。我们所能做的仅仅是尽可能地降低病毒感染的风险。

从企业网络结构来看,网络安全的关键环节就是数据采集,而现有的数据采集监测系统的安全策略主要有:

(1)采用防火墙软件进行病毒隔离的方法,与DCS网络相连采集数据,从一定意义上来讲防火墙可以防止部分病毒侵害、黑客攻击等。但由于目前防火墙技术只是在发现病毒之后,再对病毒库进行更新以便杀毒、防毒,他们之间存在一个明显的时间制后问题,这样DCS被黑客,病毒攻击的可能依旧存在。

(2)采用硬件防火墙技术与DCS网络连接采集数据,这种采集策略(应用芯片级硬件防火墙)虽然可以把传入的数据报文进行有效过滤,但不能保障数据采集的本质安全。现实应用中,并非所有企业都架设了芯片级硬防火墙,一方面它的价格非常昂贵,另一方面它的实际应用也非常麻烦。另外,面对高性能处理需求的规模企业来说,硬件防火墙也总是力不从心。

可以看出,传统的数据监测始终存在着网络安全隐患。这种网络不安全因素一旦暴发,带来的损失将是不可估量的。

- 一种新型本质安全型DCS隔离技术

针对数据传输中存在的网络安全隐患,北京优化佳控制技术有限公司开发出了一种本质安全型远程生产过程监测技术,该技术可以在网络完全物理断开的情况下,从DCS网络采集生产数据并上传到企业的办公管理网,从本质上保证了DCS控制系统不会被病毒和黑客的入侵,为工业生产提供强有力的网络安全保障。

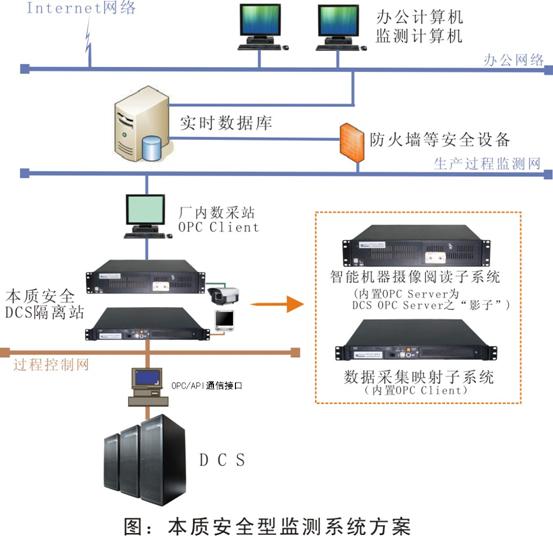

本质安全型远程生产过程监测技术的基本原理是,如下图:

图、本质安全型远程生产过程监测技术原理图

在工业数据采集监测系统中, 加入【数据采集系统】模块采集DCS数据并通过一定的映射规则将数据呈现在计算机的显示设备上; 同时【智能机器阅读系统】模块通过专业摄像设备,以一定频率周期性采集并识别图像,同时【智能机器阅读系统】将提供数据传输通道。从而,实现本质安全型数据采集监测。

该技术主要包括以下几个关键点:

数据映像:通过OPC接口技术将DCS数据采集起来,并通过映射规则将数据通过显像设备呈现出来,然后通过专业采集设备高清实时接收映像用于后期分析处理。

机器图像识别技术:是通过扫描等光学输入方式将各种票据、报刊、书籍、文稿及其它印刷品的文字转化为图像信息,再利用机器图像识别技术将图像信息转化为可以使用的计算机输入技术。

本质安全型远程生产过程监测技术应用数据映像和图像识别功能,可以将数据高质量的识别还原出来。其过程如下:

(1)数据采集系统带有与DCS连接的标准通讯接口(如OPC Client),通过该接口采集所需要的数据;

(2)数据显示在采集系统的显示设备上,并以指定的频率刷新;

(3)智能机器阅读系统以指定的频率对数据采集计算机显示器上的数据视频图像自动拍照,并以图像文件的格式进行实时图像识别;

(4)智能机器数据阅读系统自动把识别数据转换成工业现场原始数据,之后再将转换出来的数据传送到数据服务器的实时数据库里,再通过远程监测服务器将实时数据在进行WEB发布;

(5)在局域网内的计算机用IE浏览器进行远程监测。

下图是本质安全型远程生产过程监测技术在应用中的网络结构图:

目前,北京优化佳控制技术有限公司应用该原理,将数据采集计算机,显示、摄像系统和智能机器阅读系统集成在一起,研发成了商品化的本质安全DCS隔离站。

- 本质安全型DCS隔离技术在青岛石化的应用

1)全厂本质安全型DCS隔离技术实施方案

经过几年的建设,青岛石化已完成了生产装置的信息化管理,DCS全部建立,

与公司管理网之间也通过OPC接口相连。下表是具体的装置和网络连接情况:

序号 |

装 置 名 称 |

DCS类 型 |

接 口 |

数据点数 |

1 |

2#催化裂化 |

Centum CS3000 |

远程OPC |

1300 |

2 |

催化(加氢)重整 |

Foxboro I/A |

本地OPC |

1000 |

3 |

气体分馏 |

Centum CS3000 |

远程OPC |

300 |

4 |

延迟焦化 |

HOLLiAS MACS |

远程OPC |

2000 |

5 |

汽柴油加氢 |

|||

6 |

制氢 |

|||

7 |

硫磺回收 |

|||

8 |

常减压 |

|||

9 |

催化加氢 |

|||

10 |

循环水、污水、高浓度污水 |

山武DCS |

远程OPC |

400 |

11 |

2#催化裂化机组 |

Tricom |

远程OPC |

300 |

12 |

聚丙烯 |

FOXBORO I/A KingView |

远程OPC |

450 |

13 |

1万吨硫磺 |

DeltaV |

远程OPC |

300 |

14 |

罐区 |

iFIX |

远程OPC |

1500 |

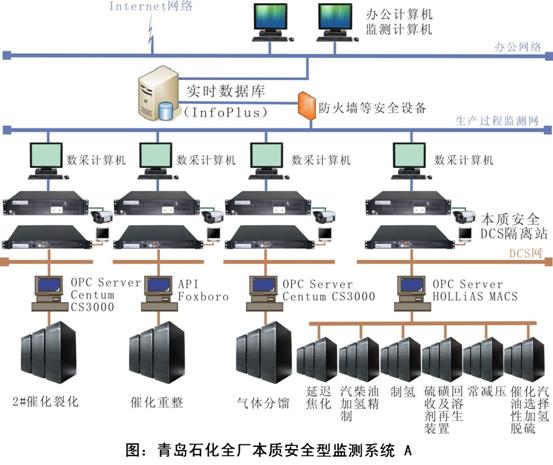

根据网络安全的现状,青岛石化确定了在全厂建立本质安全型的数据传输隔离系统方案,在上述装置的DCS与公司管理网之间建立隔离站,实现网络的物理隔离,保证生产的安全、可靠。

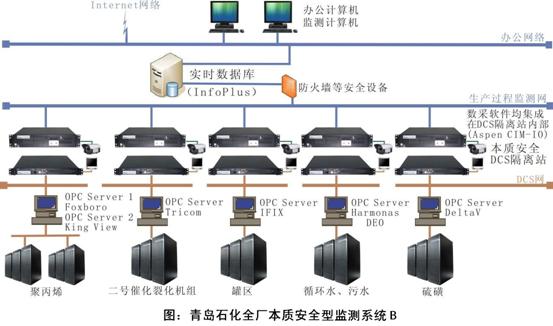

实现全厂DCS隔离后,青岛的全厂网络结构如下所示:

2)实际应用情况:

自2007年10月份,第一套本质安DCS隔离站在我厂2#催化裂化装置投运以来,该系统已连续稳定运行3年多的时间,数据传递准确、性能可靠,被保护DCS网络安全运行。鉴于该系统性能的高可靠性,保护DCS系统的本质安全特性,决定在全厂分阶段应用“本质安全DCS隔离站技术”实现DCS系统的物理隔离。

接着,第二阶段的催化重整、气体分馏两套本质安全DCS隔离站,顺利实施并投运,系统运行非常稳定、可靠性高。

第三阶段的高酸原油项目属于新增、扩建的重要装置,采用双站冗余方案,应用实践告诉我们,双站冗余不仅可以显著提高系统的稳定性,而且可以方便管理人员的在线调试。

第四阶段的循环水、污水、高浓度污水装置实施并投入运行,首次实现Aspen CIM-IO软件在本质安全DCS隔离站内可靠运行,不仅节约了空间位置和资金投入,而且减少了系统的故障点,有效降低了机房管理的维护成本。

总体来看,我厂共有14套装置9套DCS,已经实施完成了10套装置5套DCS的隔离工作,准备实施的还有4套,分别是:聚丙烯装置、罐区、1万吨硫磺、二号催化裂化机组,将在2011年完成所有DCS的隔离工作。

- 小结

我厂较长时间的应用实践证明,“本质安全DCS隔离站技术”是一种彻底、有效的DCS网络安全防护策略。由于本系统采用物理隔离的方法进行生产网与办公网络的隔离,可以完全避免生产网络受到来自办公网络和互联网的各种病毒,木马和黑客的攻击,确保生产的安全。

参考文献

[1].“SCADA Systems and the Terrorist Threat,” Joint Hearing, House of Representatives, One Hundred Ninth Congress, First Session, October 18, 2005, testimony of Dr. Samuel G. Varnado, Director, Sandia National Laboratories, pgs.18-23

[2].国家计算机病毒应急处理中心,计算机病毒防治产品检验中心,《2009年中国计算机病毒疫情调查技术分析报告》

[3].国家计算机网络应急技术处理协调中心,安全公告:CN-SA10-03

发布日期:2010年07月23日

《防范针对西门子工业控制系统的STUXNET木马》

[4].范宗海,于宝全,《大型炼化一体化工程DCS网络安全策略》,石油化工自动化,2010,46(3):1-5

[5]. “Hacking The Industrail SCADA Network”, by Frank Dickman, Novermber 2009, Pipeline & Gas Journal, VoL. 236 NO.11,page 77-80

[1]作者简介:周业永,男,1963 年生,高级工程师,1986 年毕业中国石油大学(华东)石油加工专业,现任中国石化青岛石油化工有限责任公司副总工程师、科技发展处处长,主要从事企业发展规划、科技开发和项目管理工作。联系电话:(0532)66762318;E-mail:zyy.qdsh@sinopec.com。

*通讯联系人:E-mail: zhanggr1202@163.com;联系电话:(010)64322556。

A Novel DCS Isolation System of Intrinsic Safety and its application in industrial production processes

Zhou Yeyong,, Wang Yinsheng

Qingdao Petrochemical Co. Ltd., SINOPEC, Qingdao 266043, China;

Abstract:

- As the computer information system is widely used in production process, the safe operation of DCS in data transferring procedure is increasingly more important. Aiming at the weakness of traditional network virus protection, a novel network safety technique – DCS Isolation System of Intrinsic Safety is applied in large scale in SINOPEC Qingdao Petrochemical Co. Ltd. and is used in more than ten production units. In the DCS Isolation System, the data photography and machine imaging recognition technique are adopted, It makes it possible that real physical network isolation between DCS control network and SCADA (Supervisory Control And Data Acquisition) System can be performed. Thus, under the premise of assure safe of control system, the production data could be transferred from DCS to SCADA system accurately in time, it provides a new model of information communication in industrial enterprises.

Keywords: DCS,SCADA, network safety, process control